PCやサーバのセキュリティ強化

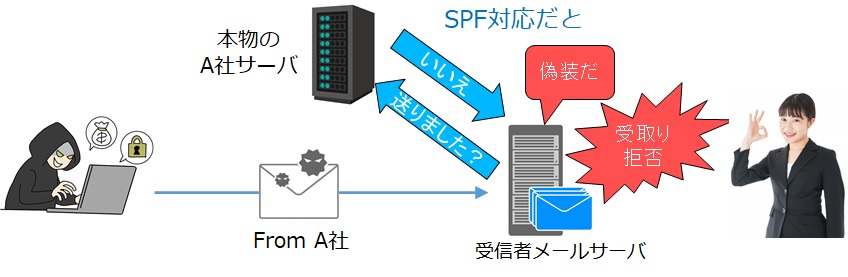

例えば攻撃者がA社の社員を装って「なりすましメール」を送信しても、A社から送信されていないことをSPF/DKIM/DMARCという仕組みで検知できます。さらに送信者個人を特定するS/MIMEという方式をお勧めします。ただ、「なりすまし」は防御できますが正規の送信者が気づかずに「ウイルス付きメール」を送ってしまう可能性は残っています。併せてメールを無害化する仕組みが必要です。

アクセスログ、通信データ解析

サーバへのアクセスログや通信線上のデータを観察し、攻撃の予兆、不正なアクセスがないかを確認します。

標的型攻撃メールに騙されない訓練

人は入れ替わります。攻撃メールも変化します。時間がたてば忘れます。訓練は定期的な繰り返しが必要です

テレワーク構築支援

たとえコロナが少なくなっても業務効率のためにテレワークが必要となる場合も多くあります。また、テレワークでしか働けない方々への配慮も必要となります。自宅やカフェなどからの業務は危険が伴います。例えばインターネットやクラウドへ直接接続するのは危険です。

参考(攻撃の例)

| 体験 | 概要 |

|---|---|

| コマンドインジェクション | 古いOSは何らかの脆弱性(欠陥)を持っています。古いサーバOSを使っていると外部から(インターネット側)からコマンドを実行される危険性があることを体験します。 |

| DoS攻撃 (サービス妨害攻撃) | クライアント端末からWebサーバへの要求を非常にゆっくり送ることを繰り返すと、Webサーバに多くの中途半端な接続状態が生じ正規のクライアントへのサービスができなくなる様子を体験します。 |

| ポートスキャン | サーバーはサービスを提供するための接続口を開いてクライアントからの要求を待ちます。例えばホームページを提供するWebサーバは443番ポートと呼ばれる接続口を開いてブラウザからの要求を待っています。必要ない接続口が開いているとそこを攻撃されます。攻撃者は常に攻撃できそうな接続口を探しています。その行為を体験します。 |

| 中間者攻撃(MITM) | ブラウザから何気なくインターネットにアクセスしていても、ブラウザとWebサーバの中間に攻撃者(ウイルス)が入り込み盗聴しているかもしれません。盗聴する様子を体験します。 |